[연재 기획: 암호학 시리즈]

디지털 세상에서 우리의 정보와 자산이 어떻게 보호되는지, 그 근간이 되는 암호학(Cryptography) 기술을 총 10회에 걸쳐 정리합니다.

현재 보안의 표준이 되는 SHA-256부터 차세대 기술인 양자 내성 암호(PQC)까지 핵심 원리를 알아보며 디지털 보안의 전체 로드맵을 기술적 관점에서 분석해보겠습니다.

- 1단계: 현대 암호의 기초 (비대칭키, 해시 함수, 타원곡선 암호)

- 2단계: 양자 컴퓨터의 위협 (양자역학 기초, 쇼어 알고리즘)

- 3단계: 차세대 보안 기술 (양자암호통신, 양자 내성 암호 PQC)

1. 개요: 방향성이 결정하는 보안의 목적

현대 네트워크 보안의 정수인 비대칭키 암호화(Asymmetric Cryptography) 시스템은 수학적으로 연관된 한 쌍의 키를 사용합니다. 이 시스템의 가장 핵심적인 특징은 ‘어떤 키를 먼저 사용하는가’에 따라 기술의 목적이 완전히 반대로 바뀐다는 점입니다.

즉, 공개키로 시작하면 데이터의 ‘기밀성’을 지키는 암호화가 되고, 개인키로 시작하면 데이터의 ‘진위’를 증명하는 전자서명이 됩니다. 본 포스팅에서는 이 두 메커니즘의 역방향 구조와 그 기반이 되는 기술적 사실을 심층 분석합니다.

2. 핵심 용어 및 기술 정의 (Glossary & Definitions)

글의 이해를 돕기 위해 주요 암호학 용어의 영문 명칭과 정의를 정리합니다.

- RSA (Rivest-Shamir-Adleman): 1977년 로널드 라이베스트, 아디 샤미르, 레너드 에들먼이 발표한 비대칭키 암호 알고리즘의 표준입니다. 거대한 소수의 곱셈은 쉬우나 이를 소인수분해하는 것은 매우 어렵다는 수학적 난제를 기반으로 합니다.

- 공개키 (Public Key): 누구나 접근할 수 있도록 공개된 키입니다. 주로 데이터를 암호화하거나 타인의 서명을 검증할 때 사용합니다.

- 개인키 (Private Key / Secret Key): 소유자만이 독점적으로 보유해야 하는 키입니다. 암호화된 데이터를 풀거나(복호화), 본인임을 증명하는 서명을 생성할 때 사용합니다.

- 평문 (Plaintext) & 암호문 (Ciphertext): 암호화하기 전의 원본 데이터를 평문이라 하며, 암호화 알고리즘에 의해 변형된 읽을 수 없는 형태를 암호문이라 합니다.

3. 대칭키 vs 비대칭키: 우체통 비유로 이해하기

본격적인 기술 설명에 앞서, 암호화 방식의 두 종류를 우리 실생활의 모습에 비유해 보겠습니다. 암호학의 복잡한 메커니즘도 비유를 통해 접근하면 훨씬 직관적으로 이해할 수 있습니다.

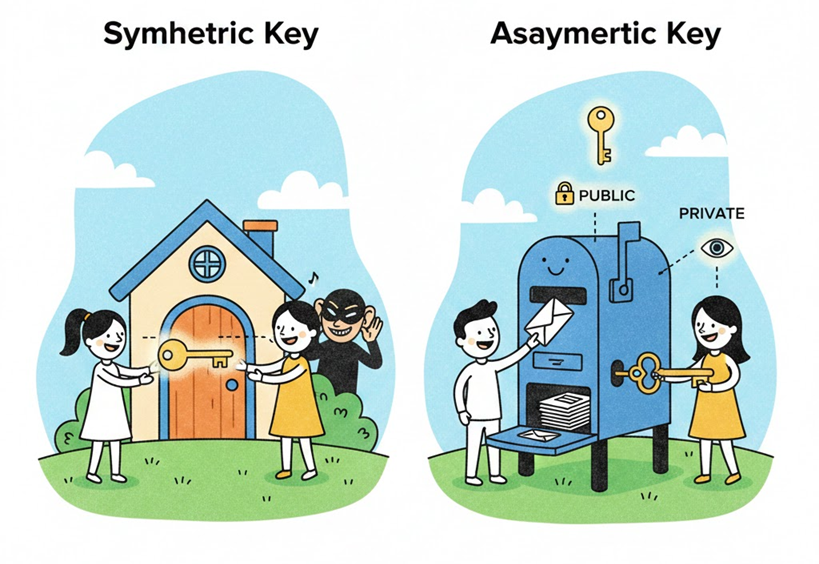

(1) 대칭키(Symmetric Key): 우리 가족만 아는 현관문 번호키

대칭키 방식은 집 현관문의 번호키와 같습니다.

- 특징: 집 주인도, 가족도 모두 동일한 비밀번호를 알고 있어야 문을 열고 들어갈 수 있습니다. 즉, 암호화할 때와 복호화할 때 사용하는 ‘키’가 동일합니다.

- 한계: 만약 지방에 사는 친척에게 이 비밀번호를 알려줘야 한다면 어떨까요? 전화로 알려주거나 문자로 보내는 과정에서 누군가 엿듣거나 가로챌 위험이 있습니다. 이를 암호학에서는 ‘키 배송 문제(Key Distribution Problem)’라고 부르며, 이는 대칭키 방식이 가진 치명적인 약점입니다.

(2) 비대칭키(Asymmetric Key): 누구나 넣을 수 있는 거리의 우체통

비대칭키 방식은 길거리에 설치된 우체통과 같습니다.

- 특징: 우체통 입구는 누구에게나 열려 있어 누구나 편지를 넣을 수 있습니다. 여기서 우체통 입구는 공개키(Public Key)에 해당합니다. 하지만 우체통 안에 담긴 편지들을 꺼내 볼 수 있는 사람은 전용 열쇠를 가진 우체국 직원뿐입니다. 이 전용 열쇠가 바로 개인키(Private Key)입니다.

- 장점: 편지를 보내는 사람(송신자)에게 열쇠를 나눠줄 필요가 없으므로, 열쇠를 전달하다가 탈취당할 걱정이 전혀 없습니다. 번호를 공유하지 않아도 통신이 가능하기 때문에 대칭키 방식보다 훨씬 안전합니다.

4. 암호화와 서명: 반대 방향의 메커니즘 분석

비대칭키 시스템에서 암호화와 서명은 데이터를 처리하는 논리적 방향이 정확히 대칭을 이룹니다.

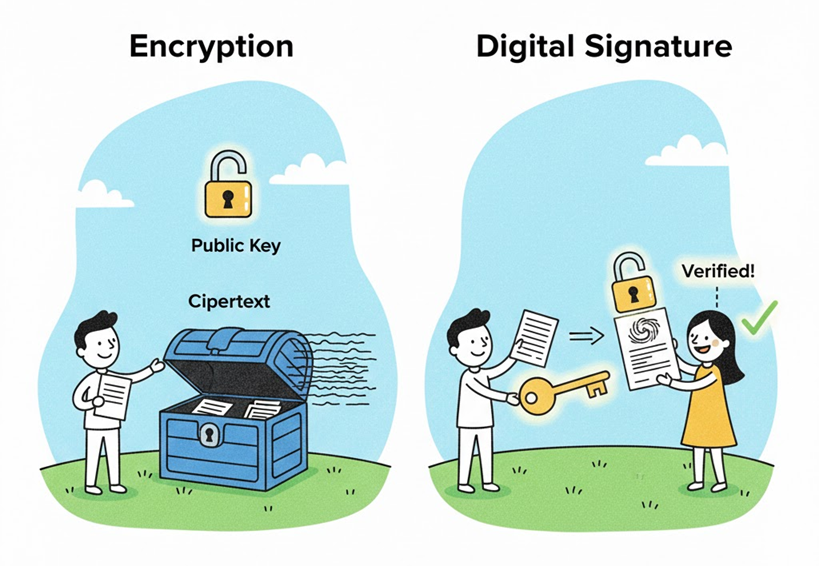

(1) 암호화(Encryption): “오직 수신자만 읽어야 한다”

암호화의 제1목적은 기밀성(Confidentiality) 유지입니다.

- 작동 방향: 송신자가 수신자의 공개키(Public Key)를 사용하여 평문을 암호문으로 변환합니다.

- 복호화 과정: 암호화된 데이터는 오직 그와 쌍을 이루는 수신자의 개인키(Private Key)로만 풀 수 있습니다.

- 기술적 특징: 송신자는 수신자의 개인키를 알 필요가 없으며, 전송 과정에서 데이터가 탈취되더라도 개인키가 없는 공격자는 내용을 절대 확인할 수 없습니다.

(2) 전자서명(Digital Signature): “보낸 사람이 나임을 증명한다”

전자서명의 목적은 데이터의 내용을 숨기는 것이 아니라, 인증(Authentication)과 무결성(Integrity), 그리고 부인 방지(Non-repudiation)를 보장하는 것입니다.

- 작동 방향: 송신자가 자신의 개인키(Private Key)를 사용하여 데이터에 대한 수학적 서명을 생성합니다.

- 검증 과정: 수신자(또는 제3자)는 송신자의 공개키(Public Key)를 사용하여 서명을 검증합니다.

- 핵심 원리: 송신자의 공개키로 서명이 정상적으로 확인된다면, 이는 해당 데이터가 송신자의 개인키로 작성되었음을 수학적으로 확증합니다. 또한, 전송 중 데이터가 1비트라도 수정되었다면 공개키 검증 과정에서 오류가 발생하므로 데이터의 무결성을 확인할 수 있습니다.

5. 실생활 활용: 블록체인과 가상화폐

가상화폐 시장에서도 이 원리는 시스템의 신뢰를 유지하는 근간이 됩니다.

- 지갑 주소: 사용자의 공개키(Public Key)를 특정 알고리즘으로 해시화하여 생성됩니다. 타인이 나에게 자산을 보낼 때 사용하는 ‘공개된 수신함’ 역할을 합니다.

- 트랜잭션 서명: 내가 자산을 전송할 때는 반드시 나의 개인키(Private Key)로 서명해야 합니다. 네트워크의 노드들은 나의 공개키로 이 서명을 검증하여 정당한 소유권 행사인지를 판별합니다. 만약 개인키를 분실한다면 해당 자산에 대한 서명이 불가능해지므로 자산은 영구적으로 동결됩니다.

6. 결론 및 향후 전망

공개키와 개인키로 대변되는 비대칭키 암호학은 디지털 세계의 신뢰 인프라를 지탱하는 가장 중요한 기둥입니다. 암호화가 ‘데이터를 가두는 금고’라면, 전자서명은 ‘본인임을 확인하는 인감도장’입니다. 이 두 메커니즘은 기술적으로 정반대의 방향을 취하면서도 서로 보완적으로 작동하여 현대 금융과 통신을 보호하고 있습니다.

다음 회차에서는 데이터의 고유한 지문이자, 블록체인 기술에서 데이터의 무결성을 책임지는 ‘SHA-256 (Secure Hash Algorithm 256-bit)’ 해시 함수의 기술적 구조와 활용 사례를 상세히 다루겠습니다.

[연재 목록]

- 제1강: 비대칭키 시스템의 두 얼굴 – 암호화와 전자서명 (현재 글)

- 제2강: 데이터의 지문, SHA-256 (Secure Hash Algorithm 256-bit)의 이해

- 제3강: 타원곡선 암호(ECC, Elliptic Curve Cryptography)와 블록체인 보안